根据我校安全服务商提供的信息,近日,来自国外BEC组织钓鱼团伙,正在对中国政府、企业和高校大规模进行钓鱼邮件攻击。此次攻击活动中,为了寻求逃避网关拦截和杀软防护,与以往相比,钓鱼手法更加精巧。

国外钓鱼团伙以“DHL快递无法送达”相关邮件内容编写为引诱性质的文案,诱导用户点击邮件内超链接文本“click here”

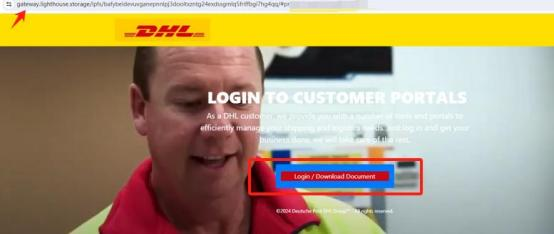

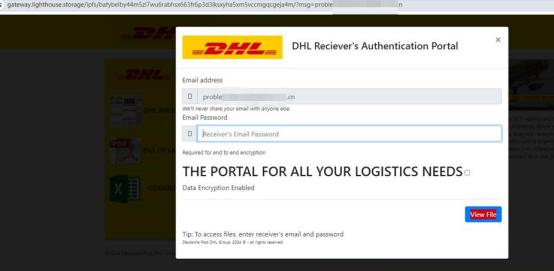

与以往不同的是,在此次钓鱼活动中使用了“Lighthouseipfs”网关白域名“https://gateway.lighthouse.storage/ipfs”搭建钓鱼网站,以此来躲避邮件网关的识别和追踪。攻击者精心设计钓鱼页面,在网页上嵌入DHL官方背景,当用户点击网页“Login”则会跳转到下一步流程引导用户查看物流文件信息,查看后会根据客户域名对用户名进行自动填充,用于诱导受害者输入电子邮件密码。

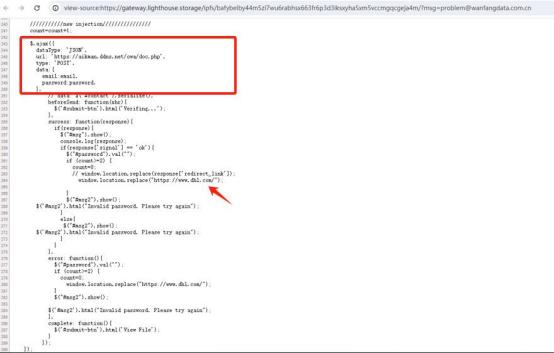

攻击者会将用户填写的服务器账号密码,发送至服务器接口并将钓鱼网站跳转至真实的DHL物流官方站点“www.dhl.com”,至此完成整个邮箱账密窃取动作。

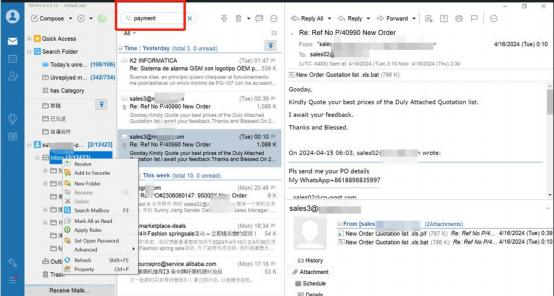

钓鱼成功后,登录目标邮箱针对高价值目标进行筛选,寻找订单相关信息,一旦双方有业务往来后,会与团伙其它成员联合作业实施布控,进行二次钓鱼,篡改合同,伪造收款地址来获得收入。

针对用户个人处置建议:

增加邮箱账号安全性,做到涉密信息不上网

(1)可开启安全锁,为邮箱内文件夹提供独立密码保护。

(2)经常使用客户端的账号,可开启客户端专用密码。

(3)提高邮箱账号密码安全性:

使用长度不少于8 位,包含数字、字母、特殊符号至少两种的复杂密 码(无序的字母 、数字),不要用与身份证号、手机号等有关的数字, 且不和其他互联网账号密码相同(如淘宝、微博、海外杂志社、论坛 等); 不要轻易将密码告知他人;不要随便在互联网上保存账号密码。

定期自查邮箱账号配置及使用情况

(1)设置:个人信息:个人信息、优先改密码、密码保护;收发信设置: 自动转发;邮件分类:来信分类;安全设置:黑名单、白名单、反垃圾级别、安全锁等;高级功能:共享邮箱、代收邮箱、pop3 设置等。

(2)应用中心:自助查询是否有非本人的成功操作记录。

警惕钓鱼勒索邮件,再次提醒师生用户,加强安全防范意识,切勿轻信未经核实来源的邮件:

1、不要在未经核实的邮件中输入相关邮件账号、密码等信息;

2、不要点击未经核实来源邮件内的任何链接;

3、不要回复未经核实的邮件。

西安建筑科技大学

网络与信息化管理处

2024年7月1日